Faille iOS : un kit de piratage DarkSword divulgué sur GitHub menace des millions d'iPhone

Un kit de piratage sophistiqué baptisé « DarkSword » a été publié sur GitHub ce week-end, mettant en danger des centaines de millions d'utilisateurs d'iPhone et d'iPad qui n'ont pas encore effectué les dernières mises à jour de sécurité d'Apple. Les experts en cybersécurité appellent à une action immédiate.

La fuite, révélée le 23 mars 2026, permet désormais à n'importe quel pirate, même sans compétences techniques avancées, de compromettre les appareils Apple vulnérables. Selon les chercheurs de Google Threat Intelligence Group (GTIG), le code malveillant se présente sous forme de simples fichiers HTML et JavaScript, « exploitables en quelques minutes à quelques heures », sans aucune expertise iOS requise.

DarkSword exploite une chaîne de six failles de sécurité, dont trois vulnérabilités zero-day. Une fois l'appareil compromis, le logiciel espion peut accéder aux contacts, messages, historique de navigation, trousseau iCloud et même aux portefeuilles de cryptomonnaies. Le kit cible spécifiquement les appareils fonctionnant sous iOS 18.4 à 18.7, ainsi que les versions antérieures 15.8.7 et 16.7.15.

Des acteurs étatiques déjà à l'œuvre

Avant même sa publication sur GitHub, DarkSword était déjà utilisé par des groupes de surveillance commerciale et des acteurs étatiques depuis novembre 2025. Selon GTIG, le groupe russe UNC6353 a notamment déployé cet outil contre des cibles ukrainiennes, tandis que d'autres campagnes ont visé des utilisateurs en Arabie saoudite, Turquie et Malaisie.

Le vendeur turc de surveillance PARS Defense aurait également utilisé DarkSword pour déployer GHOSTSABER, une porte dérobée JavaScript capable d'énumérer les fichiers, exfiltrer des données et exécuter du code arbitraire sur les appareils infectés.

Apple réagit avec des correctifs d'urgence

Face à cette menace, Apple a publié des mises à jour de sécurité d'urgence le 11 mars dernier. « Maintenir vos logiciels à jour est la chose la plus importante que vous puissiez faire pour assurer la sécurité de vos produits Apple », a déclaré Sarah O'Rourke, porte-parole d'Apple, à TechCrunch.

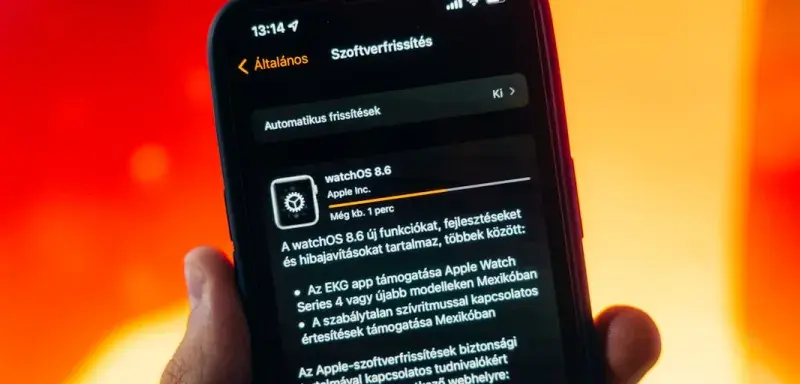

Les utilisateurs sont invités à mettre à jour immédiatement vers iOS 26.3.1 ou iOS 18.7.6. Pour les appareils plus anciens ne pouvant pas recevoir ces versions, Apple a également déployé des correctifs pour iOS 16.7.15 et iOS 15.8.7. L'activation du mode Isolement (Lockdown Mode) offre également une protection supplémentaire contre ces attaques spécifiques.

Selon les propres chiffres d'Apple, environ un quart des utilisateurs d'iPhone et iPad utilisent encore iOS 18 ou une version antérieure. Avec plus de 2,5 milliards d'appareils actifs dans le monde, cela représente potentiellement des centaines de millions de cibles vulnérables. Pour vérifier et effectuer la mise à jour, rendez-vous dans Réglages puis Général et Mise à jour logicielle.